Wie machen Sie KI-Einsätze in Leipzigs Logistik- und Mobilitätsnetzwerken sicher und rechtssicher?

Innovatoren dieser Unternehmen vertrauen uns

Kernproblem vor Ort

Leipzigs Logistik- und Mobilitätsunternehmen stehen unter massivem Druck: steigende Anforderungen an Datensicherheit, komplexe Lieferketten und regulatorische Prüfungen kollidieren mit dem Bedarf, KI schneller ins Tagesgeschäft zu bringen. Ohne klare Sicherheits- und Compliance-Frameworks bleiben viele KI-Initiativen experimentell, teuer und audit-anfällig.

Warum wir die lokale Expertise haben

Reruption hat seinen Sitz in Stuttgart und reist regelmäßig nach Leipzig, um vor Ort mit Kunden aus Logistik, Automotive und Tech zu arbeiten. Wir behaupten nicht, ein Büro in Leipzig zu haben — stattdessen bringen wir die Erfahrung eines regionalen Teams, das die sächsische Wirtschaft, die Bedeutung des DHL-Hubs und die wachsende Automotive-Community versteht.

Unsere Arbeit vor Ort kombiniert technische Tiefe mit operativer Verantwortung: Wir arbeiten als Co-Preneurs im P&L unserer Kunden, nicht als reine Berater. Das bedeutet für Leipzig: schnelle Prototypen, auditfähige Architekturentscheidungen und konkrete Umsetzungsschritte, die in vernetzte Supply-Chain-Systeme passen.

Unsere Referenzen

Für Mobilität und Automotive können wir auf Erfahrungen mit namhaften Projekten verweisen, die direkt Transfer-Wissen liefern: Das Projekt mit Mercedes Benz für einen NLP-gesteuerten Recruiting-Chatbot zeigt, wie sichere, rund-um-die-Uhr Automatisierung in regulierten Umgebungen funktioniert. Bei STIHL haben wir über mehrere Projekte hinweg produktnahe Lösungen in einem Fertigungsumfeld entwickelt — ein direkter Transfer für Logistikprozesse und Compliance-getriebene Produkt-Workflows.

Für dokumentenzentrierte Compliance und Analyse ist das Projekt mit FMG (AI-gestützte Dokumentenrecherche) relevant: Verträge, Frachtbriefe oder Supplier-Agreements lassen sich so automatisiert prüfen und revisionssicher nachverfolgen. Zudem bringen Projekte wie Eberspächer (AI zur Geräuschreduktion in der Fertigung) und Flamro (intelligente Chatbots) weiteres Praxiswissen für Produktions- und Serviceprozesse ein.

Über Reruption

Reruption wurde gegründet mit der Idee, Unternehmen nicht nur zu verändern, sondern sie von innen heraus neu aufzustellen: Wir bauen die Fähigkeiten, mit denen Organisationen selbst Disruption provozieren können. Unser Co-Preneur-Ansatz bedeutet, dass wir Verantwortung übernehmen, schnell liefern und technische Lösungen bis in Produktion tragen.

Für Leipzig heißt das: Wir bringen ein Team, das Security-, Compliance- und Engineering-Expertise vereint, und wir arbeiten eng mit Sicherheits- und Datenschutzverantwortlichen, IT-Architekturen und Fachbereichen, um KI-Lösungen audit-ready und betriebssicher zu machen.

Sind Sie bereit, Ihre KI-Projekte in Leipzig sicher zu machen?

Wir kommen nach Leipzig, scopen Ihr Projekt vor Ort und liefern innerhalb weniger Wochen einen auditfähigen Proof-of-Concept.

Was unsere Kunden sagen

KI-Security & Compliance für Logistik, Supply Chain und Mobilität in Leipzig

Leipzig ist ein Knotenpunkt für Verkehr, Lagerlogistik und herstellende Industrie — ein ideales Testfeld für KI, aber auch ein anspruchsvoller Compliance-Standort. In diesem Deep Dive erklären wir, wie Sicherheitsarchitekturen aussehen müssen, welche Standards relevant sind, und wie Sie KI-Anwendungen wie Planungs-Copilots oder Routen-Forecasting sicher und prüffähig betreiben.

Unser Ziel ist, Entscheidungsträgern eine handfeste Orientierung zu geben: von der Risikoanalyse bis zur technischen Umsetzung, von Datenschutz bis zum Audit-Report. Wir zeigen, wie sich Investitionen in Sicherheit und Governance direkt auf Verfügbarkeit, Kosten und regulatorische Belastbarkeit auswirken.

Marktanalyse und Relevanz

Die Logistik- und Mobilitätsbranche in und um Leipzig wächst schnell: E-Commerce, regionale Fertigung und internationale Transitrouten erhöhen die Komplexität der Datenflüsse. Mit zunehmender Digitalisierung steigen sowohl das Angriffspotential als auch die regulatorischen Anforderungen an Nachvollziehbarkeit und Datenschutz.

Gleichzeitig eröffnen KI-Modelle erhebliche Effizienzpotenziale: bessere Bedarfsprognosen, dynamische Routenplanung und automatisierte Vertragsprüfung. Diese Möglichkeiten kommen aber nur dann zum Tragen, wenn Sicherheits- und Compliance-Anforderungen systematisch adressiert sind — sonst entstehen Haftungsrisiken, Betriebsstörungen und Reputationsschäden.

Spezifische Anwendungsfälle

Planungs-Copilots: Copilots, die Disponenten oder Flottenmanager unterstützen, benötigen strikte Zugriffskontrollen, Session-Auditlogs und Prompt-Governance. Ohne Regeln für Datenzugriff und Output-Control können vertrauliche Lieferkennzahlen oder personenbezogene Daten ungewollt preisgegeben werden.

Routen- & Nachfrage-Forecasting: Modelle, die GPS-, Sensordaten und historische Nachfrage verarbeiten, müssen Datenklassifikation, Pseudonymisierung und nachvollziehbare Data-Lineage aufweisen. Für Betreiber des DHL-Hubs oder Amazon-Logistikzentren ist die Rückverfolgbarkeit einzelner Datenflüsse entscheidend für Audits und Incident Response.

Risiko-Modellierung: Simulationen, die Lieferkettenstörungen prognostizieren, müssen robust gegen Adversarial-Angriffe sein. Hier sind Red-Teaming, Modellmonitoring und governance-getriebene Retraining-Prozesse zentrale Elemente der Sicherheitsarchitektur.

Vertragsanalyse: Automatisierte Prüfung von SLAs und Lieferverträgen verlangt revisionssichere Dokumentenpipelines, Zugriffssteuerung für juristische Teams und eine klare RTP (Retention, Tamper-proofing, Provenance)-Strategie.

Implementierungsansatz und Module

Wir strukturieren KI-Security & Compliance entlang konkreter Module: Secure Self-Hosting & Data Separation, Model Access Controls & Audit Logging, Privacy Impact Assessments, AI Risk & Safety Frameworks, Compliance Automation mit ISO/NIST-Templates, Data Governance, Safe Prompting & Output Controls sowie Evaluation & Red-Teaming.

Die Reihenfolge ist entscheidend: zuerst Data Governance und Risikobewertung, dann Architektur- und Hosting-Entscheidungen, anschließend Zugangskontrollen und schließlich Automatisierung von Compliance-Checks. Parallel dazu führen wir Privacy Impact Assessments durch und bereiten Nachweise für TISAX/ISO-27001 vor.

Technologie-Stack und Integration

Für Leipzigs Betreiber empfiehlt sich ein hybrider Stack: sensitive PII- und Sensor-Daten bleiben in einem sicheren Self-Hosted-VPC, weniger kritische Inferenz-Workloads können in vertrauenswürdigen Cloud-Umgebungen laufen. Containerisierte Modelle mit Audit-Logging, Identity & Access Management (IAM) Integration und Hardware-Isolation (z.B. HSMs) sind Standardkomponenten.

Wichtig ist die Integrationsfähigkeit mit vorhandenen TMS/WMS-Systemen, ERP-Landschaften und Fleet-Management-Plattformen. Wir bauen Adapter und sichere APIs, die Nachvollziehbarkeit (data lineage) sicherstellen und gleichzeitig performant bleiben.

Erfolgskriterien und KPIs

Wesentliche Erfolgskriterien sind Audit-Readiness (TISAX/ISO-Konformität), nachweisbare Reduktion von Data-Leaks, geringere Mean-Time-To-Detect bei Sicherheitsvorfällen und messbare Betriebseffizienz durch KI. KPIs umfassen Number of Audit Findings, Time-to-Remediate, Model Drift Rate, und Cost-per-Inference.

ROI-Rechnung muss Sicherheitskosten berücksichtigen: weniger Strafen, geringere Betriebsunterbrechungen und schnellere Time-to-Value durch sichere Produktionssetzung von Modellen.

Common Pitfalls

Typische Fehler sind: Security als Add-on, fehlende Data-Lineage, unklare Rollen/Verantwortlichkeiten, und unzureichendes Monitoring. Viele Projekte scheitern, weil sie Compliance erst am Ende der Entwicklung prüfen — das erhöht Kosten und Zeit bis zur Produktion erheblich.

Auch die Unterschätzung von menschzentrierten Aspekten, etwa im Umgang mit Ausnahmen aus KI-Entscheidungen, führt zu Reibungen zwischen Fachbereichen, IT und Recht.

Timeline und Teamaufstellung

Ein realistischer Fahrplan zur Audit-Readiness: Woche 0–2: Scoping & PIA, Woche 2–6: Architektur & PoC (Secure Self-Hosting, Logging), Woche 6–12: Implementierung, Hardening & Red-Teaming, Woche 12–20: Integration, Tests und Audit-Vorbereitung. Kleinere Proof-of-Concepts lassen sich in Tagen bis wenigen Wochen realisieren; vollständige Compliance-Umstellungen benötigen mehrere Monate.

Das Kernteam sollte aus Security-Architects, Data-Engineers, Compliance-Analysten, ML-Engineers und einem Product-Owner aus dem Fachbereich bestehen. Bei Reruption übernehmen wir Co-Preneur-Rollen und arbeiten in den P&L-Strukturen unserer Kunden, damit Entscheidungen schnell passieren und Ownership klar geregelt ist.

Change Management und Governance

Technische Maßnahmen sind nur die halbe Miete: Governance-Prozesse, Playbooks für Incident Response, Schulungen für sichere Prompt-Nutzung und Rollen für Modellverantwortlichkeit sind entscheidend. Wir entwickeln klare Entscheidungsbäume, wer Modelle freigibt, wer Daten klassifiziert und welche Tests vor einem Rollout bestehen müssen.

In Leipzig, wo viele Stakeholder (Logistikdienstleister, OEMs, Fulfillment-Center) miteinander verknüpft sind, erhöhen standardisierte Governance-Templates die Interoperabilität und reduzieren Abstimmungsaufwand.

Bereit für den nächsten Schritt zur Audit-Readiness?

Kontaktieren Sie uns für ein kurzes Scoping-Meeting — wir zeigen Ihnen, wie Sie TISAX/ISO-Anforderungen in Ihre KI-Architektur integrieren.

Schlüsselbranchen in Leipzig

Leipzig hat sich historisch von einem Handels- und Messestandort zu einem Logistik- und Industriestandort gewandelt. Nach der Wende zog eine neue Welle von Investitionen vor allem in Verkehrsinfrastruktur und Lagerhaltung — Faktoren, die heute die Grundlage für datengetriebene Logistiklösungen bilden. Die Nähe zu wichtigen Autobahnen und Schienenknoten macht die Stadt zum natürlichen Bereich für Supply-Chain-Innovationen.

Die Automotive-Präsenz in Sachsen, verstärkt durch Werke und Zulieferer, treibt eine Spezialisierung auf vernetzte Produktions- und Distributionsprozesse voran. Diese Industrie hat hohe Anforderungen an Datensicherheit und Nachvollziehbarkeit, was KI-Security zu einem zentralen Thema macht.

Die Logistikbranche profitiert von modernsten Hubs und Fulfillment-Zentren: dynamische Routenplanung, Lageroptimierung und Demand-Forecasting sind hier nicht nur Effizienzhebel, sondern Geschäftsnotwendigkeiten. KI kann diese Prozesse transformieren — vorausgesetzt, die Implementierung ist sicher und auditierbar.

Die Energiebranche in Sachsen, etwa um Siemens Energy, bringt zusätzliche Anforderungen an resilienten Betrieb und regulatorische Transparenz. Datenintegrität und Nachweisbarkeit sind hier ebenso kritisch wie in der Mobilität.

IT- und Tech-Startups in Leipzig treiben lokale Innovation: von Sensordaten-Integrationen bis zu Logistics-as-a-Service-Angeboten. Diese Startups sind wichtige Partner bei der Einführung neuer KI-Lösungen, stellen aber oft kein vollständiges Compliance-Framework bereit — hier ist Zusammenarbeit mit Sicherheitsexperten gefragt.

Herausforderungen, die alle Branchen teilen, sind fragmentierte Datenlandschaften, heterogene Partnernetzwerke und wachsende regulatorische Anforderungen. Diese Bedingungen erfordern eine robuste Data-Governance, klare Rollenverteilung und technisch saubere Trennung sensibler Daten.

Die Chancen sind erheblich: Wer in Leipzig frühzeitig in sichere KI-Architekturen investiert, kann Marktanteile gewinnen, Betriebskosten senken und regulatorische Lasten reduzieren. Secure Self-Hosting, Audit-Logging und automatisierte Compliance-Checks sind dabei Schlüsselkomponenten, um Vertrauen bei Partnern und Aufsichtsbehörden zu schaffen.

Langfristig öffnet eine geprüfte, sichere KI-Plattform den Weg zu neuen Geschäftsmodellen: vertragliche Performance-Boni, dynamische Pricing-Mechaniken und daten-getriebene Service-Level-Optimierung — alles möglich, wenn Sicherheit und Compliance von Anfang an mitgedacht sind.

Sind Sie bereit, Ihre KI-Projekte in Leipzig sicher zu machen?

Wir kommen nach Leipzig, scopen Ihr Projekt vor Ort und liefern innerhalb weniger Wochen einen auditfähigen Proof-of-Concept.

Wichtige Akteure in Leipzig

In Leipzig und Umgebung prägen mehrere große Player das Ökosystem. BMW hat mit regionalen Produktionsstandorten und Zulieferern signifikanten Einfluss auf Lieferketten und Logistikanforderungen; für KI-Projekte bedeutet das strikte Qualitäts- und Sicherheitsanforderungen sowie hohe Erwartungen an Datenverfügbarkeit.

Porsche und andere Automotive-Unternehmen bringen branchenweite Standards mit, die von Lieferanten erwartet werden: Traceability, Dokumentation und Prüfbarkeit von ML-gestützten Prozessen sind hier nicht optional. Das treibt die Nachfrage nach auditfähigen KI-Lösungen in der Region.

DHL Hub

Amazon

Siemens Energy

Daneben ist die Leipziger Start-up-Szene ein Innovationsmotor: lokale Tech-Teams bringen agile Lösungen, Sensor-Integrationen und spezialisierte Software für Logistikprozesse. Gemeinsam mit etablierten Playern entstehen so Partnerschaften, die Skalierung und Sicherheit verbinden.

Universitäten und Forschungseinrichtungen in Leipzig liefern zusätzliches Know-how in Data Science und KI-Sicherheit. Diese Institutionen sind oft Kooperationspartner bei Red-Teaming, Evaluationen und der Entwicklung von PIA-Methodiken.

Insgesamt verlangt die Mischung aus globalen Konzernen und lokalen Innovatoren ein flexibles Sicherheitsmodell: Zentral gesteuerte Compliance-Templates kombiniert mit modularen technischen Lösungen, die sowohl Enterprise-Standards als auch schnelle Innovationszyklen unterstützen.

Bereit für den nächsten Schritt zur Audit-Readiness?

Kontaktieren Sie uns für ein kurzes Scoping-Meeting — wir zeigen Ihnen, wie Sie TISAX/ISO-Anforderungen in Ihre KI-Architektur integrieren.

Häufig gestellte Fragen

Der Aufbau einer audit-ready KI-Infrastruktur lässt sich in Stufen planen. Ein erstes, technisches Proof-of-Concept mit sicheren Hosting-Einstellungen, Zugriffskontrollen und Logging ist oft in 4–6 Wochen realisierbar. Dieses PoC liefert greifbare Ergebnisse und zeigt, ob Architekturentscheidungen funktionieren.

Für eine vollständige Audit-Readiness nach ISO 27001 oder TISAX benötigt man jedoch mehr Zeit: typischerweise 3–6 Monate, abhängig von der Ausgangslage. Wichtige Faktoren sind vorhandene Sicherheitsprozesse, Dokumentation, Mitarbeiter-Schulungen und die Integration mit bestehenden IAM- und Monitoring-Systemen.

Wir empfehlen ein iteratives Vorgehen: schnelle technische Machbarkeitsprüfung, parallele Erstellung von Policies und Prozessdokumentation, anschließendes Hardening und schließlich ein geplantes Audit. So lassen sich Risiken früh reduzieren und Aufwände planbar machen.

Praktische Takeaways: starten Sie mit den kritischsten Datenflüssen, definieren Sie Verantwortlichkeiten (Data Owner, Model Owner) und planen Sie regelmäßige Reviews. In Leipzig unterstützen wir vor Ort bei Scoping, PoC-Implementierung und Audit-Vorbereitung.

Die Entscheidung Self-Hosting vs. Cloud ist nicht binär, sondern eine Frage von Datenklassifikation, regulatorischen Anforderungen und Betriebsmodell. Für hochkritische, personenbezogene oder geschäftskritische Daten empfiehlt sich oft Self-Hosting, weil es maximale Kontrolle über Daten-Residency und Netzwerkzugriffe bietet.

Cloud-Anbieter haben jedoch Vorteile: Skalierbarkeit, Managed-Services und oft bessere Out-of-the-box-Sicherheitsfunktionen. In vielen Fällen ist ein hybrider Ansatz sinnvoll: sensible Datenspeicher und Models in einem privaten VPC, während nicht-sensitive Inferenz in zertifizierten Cloud-Umgebungen läuft.

Technische Maßnahmen wie Verschlüsselung-at-rest, HSM für Schlüsselverwaltung, strikte Netzwerksegmentierung und Audit-Logging sind in beiden Szenarien notwendig. Entscheidend ist, dass die Architektur die Compliance-Anforderungen (z.B. TISAX, ISO) anhand konkreter Policies abbildet.

In der Praxis unterstützen wir Unternehmen in Leipzig dabei, diese Entscheidung datengetrieben zu treffen: durch eine PIA, Kosten-Nutzen-Analyse und ein Small-Scale-PoC, das die Performance- und Sicherheitsannahmen validiert.

Für Logistik, Supply Chain und Mobilität sind mehrere Module besonders relevant: Secure Self-Hosting & Data Separation stellt sicher, dass sensible Lieferdaten geschützt sind. Model Access Controls & Audit Logging liefern Nachvollziehbarkeit von Entscheidungen und sind essentiell für Audits.

Data Governance (Klassifikation, Retention, Lineage) ist zentral, weil Lieferketten- und Trackingdaten oft mehrere Partner durchlaufen. Privacy Impact Assessments helfen bei der Einordnung von Risiken, insbesondere wenn personenbezogene Standortdaten betroffen sind.

Safe Prompting & Output Controls reduzieren das Risiko von unerwarteten oder fehlerhaften Ausgaben im operativen Betrieb, beispielsweise bei Planungs-Copilots. Evaluation & Red-Teaming stellen sicher, dass Modelle robust gegen Manipulation sind und gleichzeitig stabil im Betrieb laufen.

Die Kombination dieser Module schafft eine solide Grundlage: technische Sicherheit, organisatorische Prozesse und auditfähige Nachweise — genau das, was Betreiber von Hubs, Fulfillment-Centern oder Flottenmanagern in Leipzig benötigen.

Compliance-Automation beginnt mit der Standardisierung: Wir adaptieren ISO/NIST-Templates und übersetzen sie in konkrete Checks, die automatisiert laufen können — z. B. Konfigurations-Scans, Log-Monitoring, Key-Rotation-Checks und Policy-Conformance-Reports. Diese automatisierten Prüfungen erzeugen Nachweise, die Auditoren fordern.

Wichtig ist die Integration in bereits existierende DevOps- und SecOps-Pipelines: Compliance-Checks sollten Teil des CI/CD-Prozesses sein, damit Verstöße frühzeitig entdeckt und behoben werden. Ebenso müssen Alerts und Remediation-Workflows klar definiert sein.

Organisatorisch sind Rollen und Eskalationspfade wichtig: wer reagiert auf Findings, wer bestätigt die Schließung und wer dokumentiert den Abschluss. Automatisierung reduziert manuellen Aufwand, ersetzt aber nicht die Verantwortung von Data- und Model-Ownern.

Für Leipziger Unternehmen setzen wir Automatisierung in Pilotbereichen um und erweitern schrittweise, sodass Compliance nicht als Belastung, sondern als laufender Prozess zur Risikominimierung etabliert wird.

Die Kosten hängen stark vom Scope ab. Ein fokussiertes AI-PoC mit Sicherheits- und Compliance-Checks (z. B. für einen Planungs-Copilot) ist bei uns als Paket kalkulierbar und kann schnell Ergebnisse liefern. Für die umfassende Implementierung inkl. Self-Hosting, IAM-Integration, Logging, PIA und Red-Teaming sprechen wir in der Regel über einen mittleren fünfstelligen bis niedrigen sechsstelligen Bereich, je nach Komplexität und Integrationsanforderungen.

Wesentliche Kostentreiber sind Datenbereinigung und -klassifikation, Anpassungen an bestehende TMS/WMS, notwendige Hardware (z. B. HSM) und Aufwand für Dokumentation und Audit-Vorbereitung. Unsere Empfehlung ist, mit einem klar abgegrenzten Use-Case zu starten und die Architektur modulweise auszurollen.

Langfristig rechnet sich die Investition durch geringere Ausfallzeiten, weniger regulatorische Risiken und schnellere Time-to-Value. Wir helfen bei der ROI-Berechnung auf Basis konkreter KPIs wie Reduktion von Manual Work, schnellere Durchlaufzeiten und geringere Incident-Kosten.

Wenn Sie wollen, erstellen wir für Ihren Standort in Leipzig ein Kostenmodell basierend auf Ihrem Datenvolumen, Integrationsbedarf und Compliance-Level.

Red-Teaming ist ein systematischer Prozess, der Modelle auf Schwachstellen prüft: Adversarial Inputs, Prompt-Injection, Datenvergiftung oder Manipulationen der Inferenz-Pipeline. Ein professionelles Red-Team simuliert Angriffe und bewertet die Auswirkungen auf Qualität, Sicherheit und Verlässlichkeit der Modelle.

Die Evaluation umfasst Performance-Tests, Robustheitsanalysen, Fairness-Checks und Stress-Tests unter realen Lastbedingungen. Wichtige Bestandteile sind definierte Test-Datasets, Metriken für Drift und Bias sowie Verfahren zur Reproduktion von Fehlerfällen.

Wir implementieren Re-Testing-Mechanismen und Monitoring, um Erkenntnisse aus dem Red-Teaming in laufende Retraining- und Incident-Response-Prozesse zu überführen. Zudem erstellen wir Reportings, die für interne Governance und externe Audits genutzt werden können.

Für Leipziger Unternehmen kombinieren wir lokale Feldtests (z. B. mit Flotten- oder Warehouse-Daten) mit standardisierten Angriffsszenarien, um realitätsnahe Schwachstellen aufzudecken und praktikable Gegenmaßnahmen zu definieren.

Kontaktieren Sie uns!

Direkt Kontaktieren

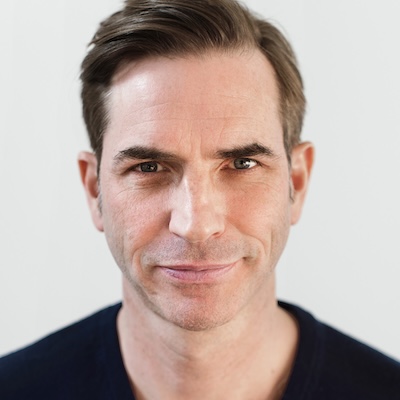

Philipp M. W. Hoffmann

Founder & Partner

Adresse

Reruption GmbH

Falkertstraße 2

70176 Stuttgart

Kontakt

Telefon