Für C-Level-Führungskräfte in Deutschlands führenden Unternehmen hat die Cybersicherheit ihre traditionelle Rolle als Position im IT-Budget weit überschritten. Sie ist inzwischen ein Eckpfeiler der Geschäftsstrategie, Resilienz und des Wettbewerbsvorteils. Die Einbindung von expert:innen für Cybersicherheitsberatung ist nicht mehr nur eine reaktive Maßnahme; sie ist eine strategische Notwendigkeit, um Kerngeschäfte, geistiges Eigentum und den Ruf am Markt zu schützen.

The Evolution of Cyber Security Consultants into Strategic Partners

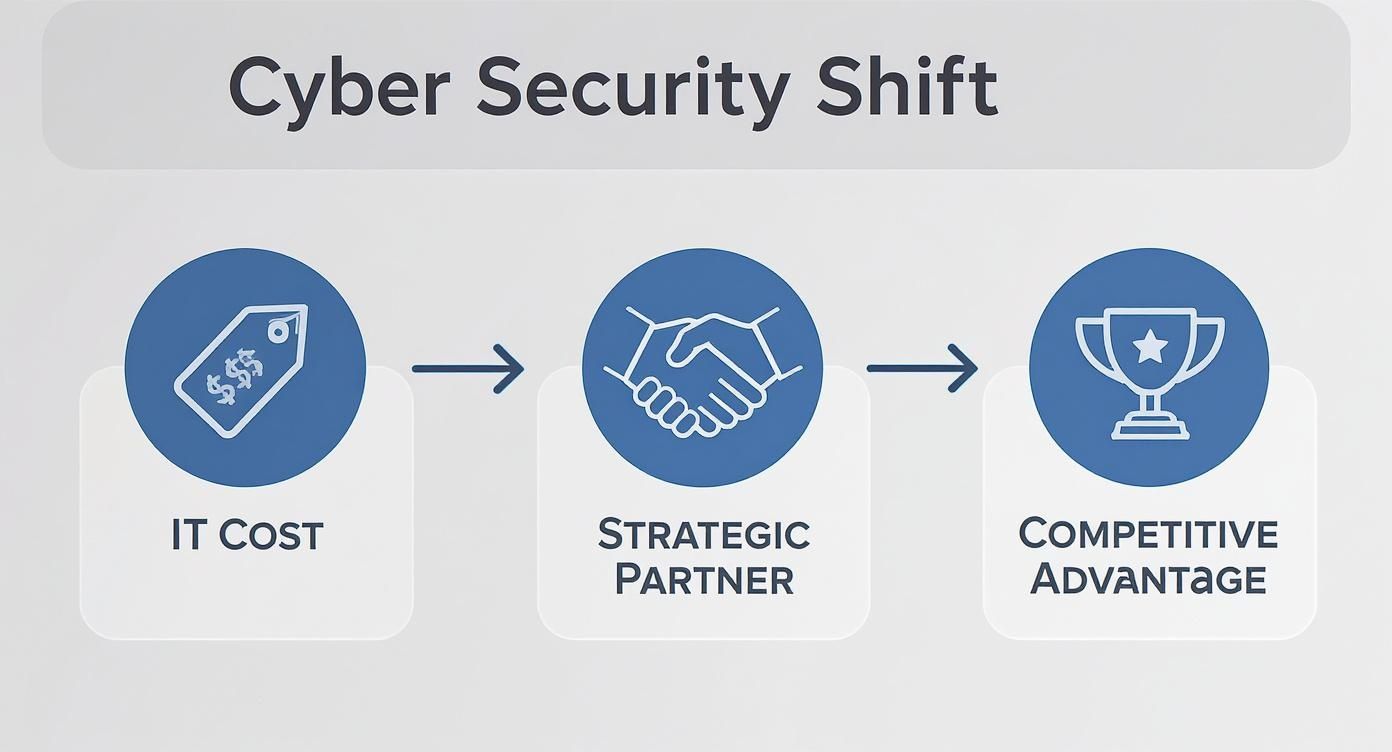

In einer Wirtschaft, die zunehmend von Digitalisierung und künstlicher Intelligenz angetrieben wird, hat sich das Paradigma verschoben. Cybersicherheitsberater sind nicht länger lediglich technische Spezialisten, die beauftragt werden, Schwachstellen zu beheben. Sie sind zu unverzichtbaren strategischen Partnern geworden, die Sicherheitsprinzipien direkt in die Kernziele des Unternehmens integrieren. Diese Entwicklung zielt darauf ab, Sicherheit von einem Kostenfaktor in einen greifbaren Wettbewerbsvorteil zu verwandeln.

Diese strategische Neuausrichtung ist besonders wichtig für deutsche Unternehmen, die sich in komplexen regulatorischen Landschaften und anhaltenden Cyberbedrohungen zurechtfinden müssen. Die wirtschaftlichen Auswirkungen sind unbestreitbar: Aktuelle Daten schätzen die jährlichen Schäden durch Cyberkriminalität auf beeindruckende 178,6 Mrd. €. Dieser Druck katalysiert erhebliches Wachstum im Sicherheitssektor, wobei der Markt voraussichtlich mit einer CAGR von 8,20% bis 2034 expandieren wird – ein klares Signal für die Investitionsprioritäten von Unternehmen. Weitere Einblicke in den deutschen Cybersecurity-Markt und dessen prognostiziertes Wachstum hier sind verfügbar.

Aligning Security with Core Business Objectives

Ein wirklich strategischer Berater konzentriert sich darauf, Geschäftsinitiativen zu ermöglichen, nicht sie zu blockieren. Sein Wert bemisst sich an der Fähigkeit, klare, umsetzbare Antworten auf kritische Fragen auf Führungsebene zu liefern:

- Wie können wir KI einsetzen, um die Fertigungsintelligenz zu verbessern, ohne unvertretbare Betriebs- oder Datenschutzzwänge einzuführen?

- Welchen quantifizierbaren wirtschaftlichen Schaden—in Form von finanziellen Verlusten und betrieblichen Unterbrechungen—verursacht ein potenzieller Datenvorfall?

- Wie stärkt eine robuste Sicherheitsposition unsere Compliance-Stellung gegenüber Aufsichtsbehörden und Prüfern für Standards wie TISAX oder ISO?

Indem sie technische Komplexität in die Sprache der geschäftlichen Auswirkungen übersetzen—Risiken in Form von Umsatzverlust, Betriebsstillstand und Markenwert darlegen—verschaffen diese Expert:innen der Führung die erforderliche Klarheit für entschlossene strategische Entscheidungen. Sie stellen sicher, dass jeder in Sicherheit investierte Euro direkt mit Werterhalt und Wertschöpfung korreliert.

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Letzten Endes ermöglichen die richtigen Cybersicherheitsberater die Verfolgung neuer Chancen. Sie geben das Vertrauen und den Rahmen vor, um ambitionierte Digitalisierungsprojekte umzusetzen, von KI-getriebener Automatisierung bis zur Digitalisierung der Lieferkette, und stellen sicher, dass die Sicherheitsarchitektur nicht nur als Schutzschild, sondern als Motor für nachhaltiges Wachstum und Innovation fungiert.

Mapping Consulting Services to Business Risk

Aus der Perspektive der Führung wird der Wert eines Cybersicherheitsberaters nicht durch technisches Fachvokabular definiert, sondern durch die direkte Korrelation seiner Dienstleistungen zu greifbaren Geschäftsergebnissen.

Die entscheidende Frage für jede Führungskraft ist nicht was eine Dienstleistung tut, sondern welches Geschäftsrisiko sie mindert und welche strategische Chance sie eröffnet. Diese Perspektive verschiebt die Diskussion von einer technischen Kostenanalyse hin zu einer strategischen Notwendigkeit und stellt sicher, dass jede Sicherheitsinvestition mit Widerstandsfähigkeit und Wachstumszielen des Unternehmens abgestimmt ist.

Betrachten Sie ein Penetrationstesten. Auf technischer Ebene ist es eine Schwachstellenbewertung. Strategisch ist es ein kontrollierter Stresstest Ihrer digitalen Abläufe, der einen realen Angriff simuliert, um Schwächen zu identifizieren, bevor Gegner sie ausnutzen können. Das geschäftliche Ergebnis ist nicht ein umfangreicher technischer Bericht, sondern ein priorisierter, umsetzbarer Fahrplan zur Absicherung umsatzgenerierender Systeme und zum Schutz kritischer geistiger Eigentumswerte.

In ähnlicher Weise kann ein Managed Security Operations Centre (SOC) als Überwachungsdienst gesehen werden. Eine treffendere strategische Beschreibung ist jedoch ein „digitales Kommandocenter“. Ein leistungsfähiges SOC bietet kontinuierliche Wachsamkeit und vor allem eine schnelle Reaktionsfähigkeit, um Bedrohungen bereits im Entstehungsstadium zu neutralisieren. Für die Führungsebene übersetzt sich dies direkt in eine spürbare Reduktion des Risikos eines katastrophalen Datenlecks oder langanhaltender Betriebsstörungen.

Clarifying Value Beyond Technical Audits

Diese strategische Denkweise erstreckt sich auf proaktive Governance- und Compliance-Aktivitäten. Die Verfolgung einer Zertifizierung für Standards wie TISAX oder ISO 27001 wird oft als regulatorische Last—ein Compliance-Kästchen—wahrgenommen.

Ein strategischer Berater rahmt dies jedoch als starken Marktvorteil um. In den deutschen Automobil- und Fertigungsbranchen ist eine solche Zertifizierung ein wichtiges Signal für operative Exzellenz und Vertrauenswürdigkeit. Sie schafft sofortiges Vertrauen bei wichtigen Partnern und Kunden, da sie zeigt, dass Ihr Sicherheitsengagement substanziell und überprüfbar ist.

Für jedes Führungsteam, das die Integration von KI ernsthaft verfolgt, sind diese Dienstleistungen unverzichtbar. Sie etablieren die notwendigen Leitplanken für Innovation und stellen sicher, dass neue, KI-basierte Prozesse von vornherein sicher und konform gestaltet sind. Dieser proaktive Ansatz verhindert kostspielige und disruptive Reaktivmaßnahmen und minimiert das Risiko eines Datenmissbrauchs, der langfristigen Markenschaden verursachen könnte.

Das folgende Diagramm veranschaulicht diese strategische Entwicklung der Rolle von Sicherheit innerhalb einer Organisation.

Dies ist eine notwendige Entwicklung. Sicherheit hört auf, ein isolierter IT-Kostenfaktor zu sein, und wird zum strategischen Ermöglicher von Wettbewerbsvorteilen. Jede Dienstleistung, wenn sie einem konkreten Geschäftsrisiko zugeordnet wird, trägt zu dieser Transformation bei. Indem Sie die richtigen Fragen stellen—und Antworten verlangen, die technische Maßnahmen mit geschäftlicher Wirkung verknüpfen—können Sie sicherstellen, dass Ihre Zusammenarbeit mit Cybersicherheitsberater:innen messbaren, strategischen Wert liefert.

Core Cyber Security Consulting Services and Business Outcomes

Um diese Verbindung zu konkretisieren, ordnet die folgende Tabelle gängige Beratungsleistungen direkt den Geschäftsproblemen zu, die sie für die Unternehmensführung lösen.

| Consulting Service | Business Problem Addressed | Key Outcome for Management |

|---|---|---|

| Penetration Testing & Red Teaming | "Sind unsere kritischen digitalen Vermögenswerte gegen einen hochgradig versierten und entschlossenen Angreifer abgesichert?" | Ein priorisierter, umsetzbarer Fahrplan zur Behebung von Schwachstellen, bevor sie ausgenutzt werden können, zum Schutz von Umsatz und geistigem Eigentum. |

| Managed SOC (Security Operations Centre) | "Wie erreichen wir 24/7-Erkennung und -Reaktion auf Bedrohungen, ohne ein kostenintensives internes Team aufzubauen?" | Deutlich reduziertes Risiko eines kostspieligen Datenlecks und betrieblicher Ausfallzeiten durch kontinuierliche Überwachung und fachkundige Incident Response. |

| ISO 27001 / TISAX Compliance | "Wie weisen wir formell unser Sicherheitsengagement gegenüber wichtigen Partnern nach, insbesondere in der Automobilzulieferkette?" | Erreichte Zertifizierung, die als Marktdifferenzierer dient, Partnervertrauen schafft und Zugang zu neuen Geschäftsmöglichkeiten eröffnet. |

| Virtual CISO (vCISO) | "Wir benötigen Sicherheitsstrategie und Führung auf Führungsebene, sind aber nicht bereit für eine Vollzeit-C-Level-Besetzung." | Zugang zu strategischer Beratung auf Executive-Niveau, die Sicherheitsinitiativen flexibel und ergebnisorientiert mit den Kernzielen des Unternehmens in Einklang bringt. |

| AI Security & Governance | "Wie nutzen wir KI für Innovation, ohne das Unternehmen neuen Datenschutz-, Sicherheits- und Compliance-Risiken auszusetzen?" | Ein sicheres und konformes Rahmenwerk für die KI-Einführung, das kostspielige Nachbesserungen und Reputationsschäden durch Datenmissbrauch oder Modellfehler verhindert. |

Diese Tabelle dient als Rahmen, um technische Aktivitäten in die Sprache von Geschäftsrisiko, operativer Resilienz und Wettbewerbsvorteil zu übersetzen.

How to Select the Right Consulting Partner

Die Auswahl der richtigen Cybersicherheitsberater:innen ist kein Beschaffungsakt; sie ist eine strategische Entscheidung mit langfristigen Auswirkungen. Der ideale Partner fungiert als Erweiterung Ihres Führungsteams und bringt spezialisiertes Fachwissen ein, das nahtlos mit Ihren Geschäftszielen harmoniert.

Für deutsche Unternehmen, insbesondere in den Bereichen Automobil und Fertigung, sind die Einsätze besonders hoch und erfordern einen entsprechend rigorosen Evaluierungsprozess.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Der Auswahlprozess muss über einen oberflächlichen Vergleich von Leistungskatalogen hinausgehen. Er erfordert eine tiefgehende Bewertung der nachweisbaren, branchenspezifischen Expertise eines potenziellen Partners. Verfügen sie über ein nuanciertes Verständnis von Produktionsumgebungen und den besonderen Herausforderungen bei der Absicherung von Operational Technology (OT)? Können sie Zertifikate nachweisen und Erfolge im Umgang mit dem deutschen und europäischen Regulierungsumfeld, von DSGVO bis zur NIS2-Richtlinie, vorweisen?

Beyond Technical Proficiency

Ein entscheidender, oft übersehener Faktor ist die Kommunikationsfähigkeit. Der Berater muss in der Lage sein, komplexe technische Ergebnisse in klare, umsetzbare Erkenntnisse für ein nicht-technisches Vorstandspublikum zu übersetzen.

Ein Partner, der ausschließlich in technischem Jargon kommuniziert, bietet nur begrenzten strategischen Mehrwert. Sie benötigen einen Partner, der Risiken in Form von finanziellen Auswirkungen, betrieblicher Kontinuität und Markenreputation formulieren kann—die Sprache des C-Suites.

Der aktuelle deutsche Markt stellt eine zusätzliche Herausforderung dar. Das Land hat einen erheblichen Mangel an Cybersicherheitsspezialist:innen, mit geschätzten 109.000 offenen Stellen für IT-Expert:innen. Eine aktuelle Studie zeigt, dass 85 % der Unternehmen Schwierigkeiten bei der Rekrutierung qualifizierten Personals berichten und nur 10 % glauben, über ausreichenden Zugang zu IT-Sicherheitstalent zu verfügen.

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.

Diese Talentknappheit beeinflusst unmittelbar die Qualität und Verfügbarkeit von Beratungsfirmen und macht einen sorgfältigen Evaluierungsprozess umso wichtiger. Weitere Details zur deutschen IT-Fachkräftelücke von ibisworld.com finden Sie hier.

Ein erstklassiger Beratungspartner stellt nicht nur eigenes Top-Talent bereit, sondern wirkt als Multiplikator für Ihre internen Teams, transferiert Wissen und hebt die Sicherheitslage und -fähigkeiten der gesamten Organisation an.

Identifying Red Flags in the Evaluation Process

Führen Sie Gespräche mit potenziellen Cybersicherheitsberatern und seien Sie wachsam gegenüber Anzeichen einer rein transaktionalen Denkweise statt einer strategischen Partnerschaft. Diese Warnsignale helfen, Firmen auszusondern, die nicht in der Lage sind, den Anforderungen eines modernen Unternehmens gerecht zu werden.

- Generische, standardisierte Angebote: Ein One-Size-Fits-All-Ansatz zeigt grundsätzlichen Mangel an Interesse daran, Ihren spezifischen Geschäftskontext, Ihre Herausforderungen und Ihr Risikoprofil zu verstehen.

- Unfähigkeit, ROI zu benennen: Kann ein Unternehmen nicht klar darlegen, wie seine Dienstleistungen eine Rendite liefern—durch quantifizierte Risikoreduzierung, operative Effizienz oder Geschäftsförderung—ist seine strategische Ausrichtung fragwürdig.

- Überbetonung der Technologie: Effektive Sicherheit integriert Menschen, Prozesse und Technologie. Ein Partner, der sich ausschließlich auf Tools fokussiert und Organisationskultur sowie Prozessreife ignoriert, ist strategisch ungeeignet.

- Vage Kommunikation: Die Unfähigkeit, klare, prägnante Updates und Berichte für die Geschäftsführung zu liefern, ist eine erhebliche Schwäche. Transparenz und effektive Kommunikation sind von zentraler Bedeutung.

Eine gründliche Bewertung, die sowohl tiefgehende technische Expertise als auch echte strategische Ausrichtung berücksichtigt, ist unverzichtbar. Um zu verstehen, wie ein echtes Partnerschaftsmodell in der Praxis funktioniert, sehen Sie sich unsere co-preneurial services an. Dieser Ansatz stellt sicher, dass Sie einen Partner finden, der nicht nur Ihre Vermögenswerte schützt, sondern aktiv zu Ihrem langfristigen Erfolg beiträgt.

Guiding Your AI Strategy Securely

Die Integration künstlicher Intelligenz in zentrale Geschäftsprozesse ist keine Frage des „Ob“, sondern des „Wie“. Für die Führungsebene bedeutet das eine doppelte Herausforderung: die enormen Chancen der KI zu nutzen und gleichzeitig eine neue Klasse hochentwickelter Sicherheitsrisiken zu minimieren. Genau hier zeigt ein hochkarätiger Cybersicherheitsberater seinen besonderen Wert.

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Sie fungieren als erfahrener Wegweiser und helfen Ihnen, von Anfang an eine sichere Basis für KI-Innovationen zu schaffen. Ziel ist es, eine "secure-by-design"-Philosophie zu verankern, damit Ihre KI-Systeme von Beginn an resilient, konform und vertrauenswürdig sind und teure sowie rufschädigende Sicherheitsvorfälle nach der Einführung vermieden werden.

Navigating New Threats and Regulations

Generative KI bietet transformativen Nutzen, bringt aber auch spezifische Verwundbarkeiten mit sich, die traditionelle IT-Sicherheitsrahmen möglicherweise nicht abdecken. Diese Risiken sind nicht die üblichen Cyberbedrohungen; sie sind subtiler und potenziell schädlicher.

Ein erfahrener Berater kann Ihnen helfen, diese speziellen Risiken zu verstehen und zu neutralisieren:

- Data Poisoning: Dies tritt auf, wenn Angreifer absichtlich verfälschte Daten in den Trainingssatz eines KI-Modells einschleusen. Das Ergebnis ist ein kompromittiertes Modell, das fehlerhafte Ausgaben liefert und das Vertrauen in eine bedeutende Technologiebeteiligung untergräbt.

- Sophisticated Phishing Attacks: Angreifer nutzen mittlerweile generative KI, um hochgradig überzeugende, personalisierte Phishing-Kampagnen in großem Maßstab zu erstellen, die für Mitarbeitende deutlich schwerer zu erkennen sind als herkömmliche, generische Versuche.

- Model Inversion and Extraction: Eine Form des technologisch anspruchsvollen Diebstahls geistigen Eigentums, bei dem Angreifer versuchen, proprietäre KI-Modelle rückzuentwickeln, um sensible Unternehmens- oder Kundendaten zu extrahieren, auf denen diese trainiert wurden.

Für deutsche Unternehmen, insbesondere in regulierten Sektoren wie der Automobil- und Fertigungsindustrie, reicht die Herausforderung über die Bedrohungen hinaus und umfasst strenge Compliance-Anforderungen. Ein versierter Berater stellt sicher, dass Ihre KI-Systeme nicht nur sicher, sondern auch konform mit Standards wie TISAX und ISO 27001 sind, was für den Erhalt von Partnervertrauen und Marktzugang unerlässlich ist.

Establishing Robust AI Governance

Effektive KI-Sicherheit beschränkt sich nicht nur auf den Schutz vor externen Angriffen; sie erfordert auch ein robustes internes Governance-Framework. Ein Berater kann hier entscheidende Klarheit schaffen und helfen, Richtlinien für Datenzugriff, Modellnutzung und Ergebnisvalidierung zu definieren, um Genauigkeit sicherzustellen und Verzerrungen zu mindern.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Diese interne Disziplin ist die Grundlage für verantwortungsvolle KI-Einsätze. Durch das Etablieren klarer Kontrollen und Verantwortungsstrukturen hilft ein Berater, Systeme aufzubauen, die nicht nur leistungsfähig, sondern auch transparent und prüfbar sind. Dies gibt Ihren Teams die notwendigen Leitplanken, um sicher und effektiv zu innovieren.

Für eine vertiefte Analyse dieses Themas bietet unser Leitfaden zur Erreichung audit-sichere Enterprise-KI-Sicherheit ein detailliertes Rahmenwerk, das sicherstellt, dass Ihre KI-Investitionen nachhaltigen Wert schaffen und die Resilienz des Unternehmens stärken.

Moving from Advisor to Strategic Partner

Das traditionelle Modell der Zusammenarbeit mit Cybersicherheitsberater:innen wird obsolet. Jahrelang war die Beziehung transaktional: Ein Experte wird beauftragt, liefert einen umfassenden Bericht mit Empfehlungen, und das Engagement endet. Zwar nützlich, doch lastet die schwierigste Aufgabe—Implementierung und Wertrealisierung—voll und ganz auf dem Kunden.

Ein Paradigmenwechsel findet statt, hin zu einer integrierten, strategischen Partnerschaft. Das ist keine semantische Feinheit; es stellt eine grundlegende Neuausrichtung von Anreizen und Zielen dar. Ein echter Partner teilt die Verantwortung für greifbare Geschäftsergebnisse, nicht nur für die Erfüllung eines Leistungsumfangs.

The Core of a Co-Preneurial Partnership

Dieses neue Modell definiert die Dynamik zwischen Kunde und Berater neu. Es ähnelt weniger der Beauftragung eines Auftragnehmers und mehr der Aufnahme eines "Co-Preneurs"—eines Partners, der am Erfolg Ihres Unternehmens beteiligt ist. Das Modell beruht auf geteilter Verantwortung und dem gemeinsamen Ziel, messbare Ergebnisse zu erreichen. Für das C-Suite bedeutet das, dass Sie nicht nur technisches Fachwissen einkaufen; Sie integrieren ein Team, das darauf fokussiert ist, das Risiko messbar zu reduzieren und aktiv zu Ihren strategischen Zielen beizutragen.

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.

Dieses Partnerschaftsmodell ist durch mehrere zentrale Prinzipien gekennzeichnet:

- Geteilte Verantwortung: Der Erfolg des Beraters ist untrennbar mit Ihren Geschäftsergebnissen verknüpft, nicht nur mit der Lieferung einer Präsentation. Er hat ein echtes Interesse an Ihrem Erfolg.

- Fokus auf produktionsreife Lösungen: Ziel ist keine theoretische Beratung, sondern die Konzeption und Implementierung robuster, produktionsreifer Sicherheitslösungen, die sich nahtlos in bestehende Abläufe einfügen.

- Quantifizierbare Wirkung: Jede Initiative ist an eine klare betriebswirtschaftliche Kennzahl gebunden, sei es die Reduktion des potenziellen finanziellen Schadens eines Vorfalls oder die Beschleunigung der Time-to-Market durch Integration von Sicherheit in den Entwicklungszyklus.

Das ultimative Ziel ist, einen Partner zu gewinnen, der mit der Haltung eines Stakeholders in Ihrem Unternehmen agiert. Er sollte genauso daran interessiert sein, Ihre Gewinn- und Verlustrechnung zu schützen, wie Sie, und sicherstellen, dass Sicherheitsausgaben direkt in ein stärkeres, wettbewerbsfähigeres Unternehmen münden.

Die Einführung dieses Ansatzes verwandelt Sicherheitsausgaben von einem Kostenfaktor in eine strategische Investition in zukünftiges Wachstum und Resilienz. Indem Sie Cybersicherheitsberater:innen auswählen, die als strategische Partner agieren, gewinnen Sie einen Verbündeten, der nicht nur Probleme identifiziert, sondern Ihnen hilft, sie dauerhaft zu lösen. Es ist ein intelligenterer und wirksamerer Ansatz zur Absicherung des modernen Unternehmens.

Measuring the ROI of Your Security Investment

Die Beauftragung von Cybersicherheitsberater:innen ist eine strategische Investition, die eine klare, quantifizierbare Rendite liefern muss. Für jede Führungskraft bedeutet das, über technischen Jargon hinauszugehen und sich auf Key Performance Indicators (KPIs) zu konzentrieren, die direkt die Unternehmensresilienz und Finanzperformance widerspiegeln.

Das wahre Erfolgskriterium ist nicht die Anzahl gepatchter Schwachstellen, sondern die nachweisliche Reduktion des Geschäftsrisikos.

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Dies ist ein entscheidender Mentalitätswechsel. In Deutschland, wo nahezu 60% der Unternehmen Cyberangriffe als existenzielle Bedrohung ansehen—was zu über 202,5 Mrd. € jährlichen Schäden beiträgt—ist der Zwang, Sicherheitsausgaben zu rechtfertigen, intensiv. Diese Realität hat Firmen dazu veranlasst, ihre Cybersecurity-Ausgaben nahezu zu verdoppeln, von 9% auf 18% des gesamten IT-Budgets. Eine weiterführende Analyse des Wachstumssektors Cybersicherheit in Deutschland auf gtai.de ist verfügbar.

Key Business-Aligned Security KPIs

Um zu zeigen, dass technische Initiativen strategischen Wert schaffen, muss Ihr Beratungspartner Metriken berichten, die im Vorstandssaal Anklang finden. Diese KPIs stellen eine direkte Verbindung zwischen Sicherheitsoperationen und Geschäftsstabilität her.

- Mean Time to Resolution (MTTR): Diese Kennzahl misst die durchschnittliche Zeit, die benötigt wird, um eine Sicherheitsbedrohung vom Zeitpunkt der Erkennung an zu neutralisieren. Ein konstant sinkender MTTR weist auf wachsende Resilienz und ein verkürztes Zeitfenster für Angreifer hin, Schaden anzurichten.

- Reduktion der finanziellen Auswirkungen: Diese KPI quantifiziert den finanziellen Nutzen von Sicherheitsverbesserungen, indem sie die sinkenden Kosten im Zusammenhang mit Sicherheitsvorfällen über die Zeit verfolgt und damit den direkten ROI proaktiver Maßnahmen belegt.

- Security Maturity Score: Dieser liefert eine ganzheitliche Einschätzung der Verteidigungsfähigkeiten Ihrer Organisation, benchmarked gegen etablierte Rahmenwerke wie NIST oder ISO 27001. Ein steigender Score ist ein klares Indiz für ein robusteres und verteidigungsfähigeres Unternehmen.

Expected Deliverables for Executive Leadership

Ein strategischer Partner liefert mehr als Rohdaten; er liefert umsetzbare Erkenntnisse, die hochrangige Entscheidungen informieren und zukünftige Investments steuern.

Das ultimative Ergebnis ist Klarheit. Ein effektiver Berater übersetzt komplexes technisches Risiko in eindeutige geschäftliche Auswirkungen und befähigt Führungskräfte, fundierte, strategische Entscheidungen über Ressourceneinsatz und künftige Sicherheitsinvestitionen zu treffen.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Erwarten Sie mindestens Executive Summary Reports, die Sicherheit im Kontext von Geschäftsrisiko und -chancen einrahmen. Ein strategischer Fahrplan ist ebenfalls essenziell—ein priorisierter Plan von Sicherheitsinitiativen für die nächsten 12–24 Monate, der ausdrücklich an den Kernzielen Ihres Unternehmens ausgerichtet ist.

Dieser vorausschauende Ansatz stellt sicher, dass das Engagement auf langfristige Wertschöpfung fokussiert bleibt. Für Unternehmen, die interne KI-Fähigkeiten aufbauen, bietet unser Leitfaden zum Erstellen eines sicheren und kosteneffizienten selbstgehosteten LLM-Clusters ein Blaupause für eine nachhaltige und sichere Strategie.

A Few Common Questions

Die Beauftragung externer Cybersicherheitsberater:innen wirft zwangsläufig praktische Fragen auf. Im Folgenden finden Sie häufige Anfragen von Führungskräften deutscher Unternehmen mit direkten Antworten zur Entscheidungsunterstützung.

How Much Should We Budget for a Security Consultant?

Die Kosten eines Beratungsengagements hängen vom Umfang und den Zielen ab. Ein Festpreisprojekt für ein klares Ziel, wie einen Penetrationstest, unterscheidet sich deutlich von einem fortlaufenden Retainer für langfristige strategische Beratung.

Ein alleiniger Fokus auf den Preis ist jedoch ein strategischer Fehler. Relevanter ist die Analyse durch die Brille von Wert und Return on Investment (ROI). Eine hochwertige Investition in Expert:innen, die Ihr Risiko für einen multimillionenschweren Datenvorfall substanziell reduzieren, ist eine kluge Kapitalallokation. Ein günstiger Service, der lediglich ein Compliance-Kästchen abhakt, ist eine Ausgabe mit begrenztem strategischen Ertrag.

How Long Does a Typical Engagement Last?

Die Dauer eines Engagements wird durch die strategischen Ziele bestimmt. Ein Engagement zur Vorbereitung auf ein TISAX-Audit kann ein fokussiertes, kurzfristiges Projekt von einigen Wochen sein.

Im Gegensatz dazu ist die Beauftragung eines Virtual CISO zur Architektur und Implementierung eines umfassenden Sicherheitsprogramms eine langfristige strategische Partnerschaft, die sich über mehrere Jahre erstrecken kann. Entscheidend ist, die Laufzeit des Engagements an konkrete Geschäftsziele und messbare Meilensteine zu koppeln, um Fokus und Verantwortlichkeit sicherzustellen.

How Do We Make Sure Consultants Work Well with Our Internal Team?

Erfolgreiche Integration beruht auf dem Aufbau einer kollaborativen Partnerschaft, nicht einer adversarialen "wir gegen sie"-Dynamik. Der grundlegende Schritt ist, glasklare Rollen und Verantwortlichkeiten zu definieren. Alle Stakeholder—sowohl interne Teams als auch Berater:innen—müssen ein eindeutiges Verständnis von Eigentum und Verantwortung haben, um betriebliche Reibung zu vermeiden.

Ein Hauptvorteil der Einbindung erstklassiger Berater:innen ist der Wissenstransfer. Ihre Rolle ist nicht nur die Ausführung von Aufgaben, sondern die Stärkung der Fähigkeiten Ihres internen Personals. Sie sollten Ihr Team aktiv weiterqualifizieren und Ihre Organisation mit einer stärkeren, selbstständigeren Sicherheitsfunktion zurücklassen, lange nachdem das Engagement beendet ist. Das Ziel ist der Aufbau nachhaltiger institutioneller Stärke, nicht nur das Schließen einer temporären Ressourcelücke.

Bei Reruption GmbH beraten wir nicht nur. Wir agieren als Co-Preneure, teilen die Verantwortung für Ergebnisse und entwickeln produktionsreife KI- und Sicherheitssysteme, die greifbaren Geschäftswert liefern. Erfahren Sie mehr über unseren Ansatz.

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.