Die Lieferanten-Due-Diligence ist längst keine bloße prozedurale Formalität mehr. Sie hat sich zu einem strategischen Imperativ entwickelt, um Risiken durch Drittparteien zu identifizieren und zu mindern, bevor sie sich als operative Störungen oder Reputationsschäden manifestieren. Was einst ein einfacher Compliance-Check war, ist zu einer entscheidenden Führungsaufgabe geworden. Ein robuster Due‑Diligence-Prozess ist das Fundament, auf dem Organisationen ihre Abläufe schützen, ihre Markenwerte wahren und sicher in der heutigen hypervernetzten Geschäftswelt innovieren können.

Das neue strategische Gebot der Lieferanten-Due-Diligence

In einem wirtschaftlichen Umfeld, das von komplexen Lieferketten und der raschen Integration von Künstlicher Intelligenz geprägt ist, hat sich die Lieferanten-Due-Diligence von einer bloßen Compliance-Verpflichtung zu einer zentralen strategischen Notwendigkeit gewandelt. Für die Leitungsebene im deutschen Mittelstand und in Großunternehmen ist die Beherrschung dieses Prozesses unverzichtbar. Er ist das Instrument zum Schutz der Markenintegrität, zur Sicherstellung der operativen Resilienz und zur Ermöglichung sicherer Innovationen. Ein anspruchsvolles Diligence-Framework ist längst nicht mehr nur ein Schutz gegen Sanktionen; es bietet einen klaren Wettbewerbsvorteil.

Dieser strategische Wandel wird durch ein deutlich strengeres regulatorisches Umfeld vorangetrieben. Das deutsche Lieferkettensorgfaltspflichtengesetz (LkSG) ist ein prägnantes Beispiel. Vor solchen Gesetzen zeigte eine Studie aus dem Jahr 2020, dass nur 13 % bis 17 % der deutschen Unternehmen die freiwilligen Sorgfaltspflichten des Nationalen Aktionsplans Wirtschaft und Menschenrechte erfüllten. Diese erhebliche Compliance‑Lücke verdeutlichte die Notwendigkeit gesetzlicher Regelungen, um Rechenschaftspflicht durchzusetzen und Standards branchenweit anzuheben.

Von Compliance-Last zum Wettbewerbsvorteil

Die Lieferanten-Due-Diligence ausschließlich als Compliance-Aufgabe zu betrachten, ist ein strategischer Fehler. Ihr eigentlicher Wert liegt in ihrer strategischen Anwendung. Ein methodischer, intelligence-getriebener Ansatz befähigt eine Organisation dazu:

- Markenintegrität zu schützen: Reputationsschäden infolge einer Sicherheitslücke oder eines ethischen Fehlers eines Partners zu mindern.

- Operative Resilienz sicherzustellen: Latente Risiken in der Lieferkette zu identifizieren und zu adressieren, die Kerngeschäftsprozesse stören könnten.

- Sichere Innovation zu ermöglichen: Selbstbewusst mit führenden KI‑ und Technologieanbietern zusammenzuarbeiten, in dem Wissen, dass deren Lösungen auf einer sicheren und konformen Grundlage basieren.

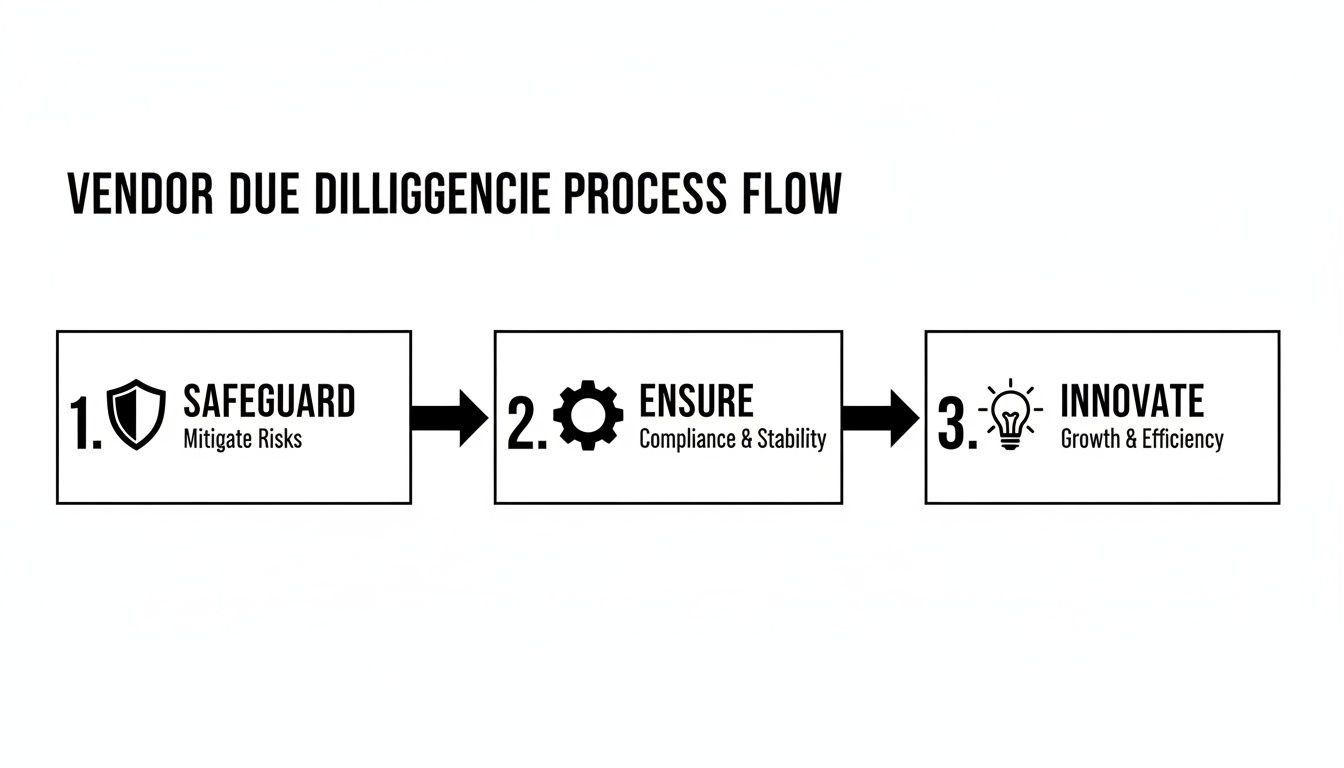

Dieser Prozessfluss zeigt, wie moderne Diligence über einfache Prüfungen hinausgewachsen ist und zu einer umfassenden Strategie geworden ist, um zu schützen, zu sichern und zu innovieren.

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Die zentrale Erkenntnis ist, dass effektive Due‑Diligence kein linearer Prozess ist, sondern ein kontinuierlicher Zyklus, der das Unternehmen heute schützt und gleichzeitig sicheres Wachstum für morgen ermöglicht. Er liefert den Rahmen, um komplexe Partnerschaften zu steuern und aufkommende Technologien zu übernehmen, ohne unvertretbare, ungeahnte Haftungsrisiken einzugehen.

Wenn Lieferanten-Due-Diligence als strategischer Ermöglicher statt als bürokratisches Hindernis neu eingeordnet wird, eröffnet sie neue Wachstums‑ und Innovationswege und stärkt gleichzeitig die gesamte Organisation gegen externe Bedrohungen.

Um dies effektiv umzusetzen, ist es ein wertvoller Ausgangspunkt, die wichtigsten Überlegungen bei der Auswahl eines Security‑Outsourcing‑Partners zu verstehen. Expertenrat kann helfen, diese entscheidenden Prinzipien tief in das operative Unternehmens‑DNA einzubetten.

Ein Rahmenwerk zur Segmentierung von Lieferantenrisiken

Nicht alle Lieferanten stellen das gleiche Risiko dar. Eine einheitliche, intensiv hohe Prüfstufe auf alle Drittparteien anzuwenden, ist sowohl ineffizient als auch ineffektiv. Dieser Ansatz verschwendet Ressourcen an wenig relevante Anbieter und schafft zugleich kritische Blinden Flecken dort, wo sie am meisten schaden können.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Die Grundlage eines modernen, intelligenten Due‑Diligence‑Programms ist die Risiko‑Segmentierung: eine strukturierte Methodik zur Klassifizierung von Partnern basierend auf ihrem potenziellen Einfluss auf die Organisation.

Das erfordert, über eine einfache alphabetische Lieferantenliste hinauszugehen und ein dynamisches Risikomodell zu etablieren. So werden die strengsten Prüfungen auf Partnerschaften mit hohem Risiko konzentriert – etwa einen neuen KI‑Plattformanbieter –, während bei risikoarmen Beziehungen, wie etwa einem Büromateriallieferanten, ein schlankerer Ansatz angewendet wird.

Definition von Risiko‑Kriterien für Lieferanten

Bevor eine Segmentierung stattfinden kann, müssen klare, objektive Kriterien etabliert werden. Diese Kriterien bilden die Bausteine einer Risikomatrix, mit der jeder Lieferant entsprechend seiner spezifischen Beziehung zum Unternehmen positioniert werden kann. Ziel ist es, subjektive Bewertungen durch ein datengestütztes System zu ersetzen.

Kernkriterien sollten drei grundlegende Fragen beantworten:

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.

- Wie kritisch ist der Lieferant für unsere Kernprozesse? Ein Partner, dessen Ausfall Produktion oder Serviceleistung stoppen würde (z. B. ein Cloud‑Infrastruktur‑Anbieter), ist per se hochriskant. Ein Partner, dessen Fehlen nur eine geringfügige Unannehmlichkeit darstellt, weist ein deutlich niedrigeres Risikoprofil auf.

- Welchen Datenzugang besitzt er? Ein Lieferant, der sensible Kundendaten oder proprietäres geistiges Eigentum verarbeitet, erfordert deutlich mehr Prüfung als einer ohne Zugang zu vertraulichen Informationen.

- Wie tief ist die Integration in unsere technischen Systeme? Ein Partner mit direktem API‑Zugriff auf ein zentrales ERP‑System hat ein grundlegend anderes Risikoprofil als ein eigenständiges Software‑Tool.

Die Beantwortung dieser Fragen liefert die initialen Koordinaten zur Platzierung jedes Lieferanten im Risikorahmen. Diese Erstklassifikation ist ein entscheidender Schritt, vergleichbar mit der strategischen Bewertung in einer Make‑or‑Buy‑Analyse, bei der die strategische Bedeutung und Integrationsstiefe einer Funktion rigoros bewertet werden.

Ein gestuftes Risikomodell implementieren

Sobald Kriterien definiert sind, ist der nächste Schritt, eindeutige Risikostufen zu etablieren. Ein gestuftes Modell ist die effektivste Methode, um differenzierte Prüfungsintensitäten anzuwenden. Die meisten Organisationen finden, dass ein Drei‑ oder Vier‑Stufen‑System ausreichende Granularität bietet, ohne übermäßige Komplexität einzuführen.

Durch das Portionieren von Lieferanten in Stufen verwandelt sich Due‑Diligence von einer monolithischen, zeitaufwändigen Aktivität in einen flexiblen, skalierbaren Prozess. So kann seniorlevel‑Aufmerksamkeit und Security‑Kapazität präzise auf Partnerschaften mit hohem Einsatz fokussiert werden, wodurch Beschaffungsengpässe vermieden werden.

Die folgende Tabelle bietet ein grundlegendes Rahmenwerk zur Kategorisierung von Lieferanten und zeigt, wie strategische Bedeutung und Datenzugang direkt das erforderliche Prüfungsniveau bestimmen.

Matrix zur Einstufung von Lieferantenrisiken

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

| Risikostufe | Strategische Bedeutung | Datenzugang | Erforderliches Prüfungsniveau | Beispieltyp Lieferant |

|---|---|---|---|---|

| Stufe 1 (Hoch) | Für den Betrieb missionskritisch | Umfangreicher Zugriff auf sensible/personenbezogene Daten | Umfassend (Vor‑Ort‑Audits, Penetrationstests) | KI‑Plattform, Cloud‑Provider |

| Stufe 2 (Mittel) | Wichtig, aber nicht kritisch | Zugriff auf nicht‑sensible Geschäftsdaten | Standardisiert (Fragebögen, Zertifikate) | CRM‑Software, Marketingagentur |

| Stufe 3 (Niedrig) | Nicht‑essentielle Unterstützungsfunktion | Kein Zugriff auf sensible Daten | Leichtgewichtig (automatisierte Prüfungen, Basisformulare) | Büromaterial, Catering |

Dieses Modell stellt sicher, dass Prüfungsanstrengungen stets proportional zum Risiko sind. Ein Stufe‑1-Lieferant rechtfertigt eine exhaustive Prüfung, während ein Stufe‑3-Lieferant über einen viel einfacheren, effizienteren Prozess eingebunden werden kann.

Dies ist keine statische Übung. Die Einstufung eines Lieferanten sollte regelmäßig überprüft werden, insbesondere wenn sich der Umfang seiner Leistungen erweitert oder die Beziehung sich verändert. Dieser dynamische Ansatz stellt sicher, dass das Lieferanten‑Due‑Diligence-Framework relevant bleibt und die tatsächliche, in Echtzeit bestehende Risikobelastung der Organisation korrekt widerspiegelt.

Durchführung technischer und KI‑spezifischer Sicherheitsaudits

Sobald Lieferanten in Risikostufen segmentiert sind, ist die strategische Phase abgeschlossen und die technische Validierung beginnt. Diese Phase erfordert, über Fragebögen hinauszugehen und praktische Sicherheits‑ und Kompetenzprüfungen durchzuführen, um die Angaben des Lieferanten zu verifizieren.

Das ist nicht nur Best Practice; für in Deutschland tätige Organisationen mit mehr als 1.000 Mitarbeitern schreibt das Lieferkettensorgfaltspflichtengesetz (LkSG) dies verpflichtend vor. Das Gesetz verlangt umfassende, jährliche Risikoanalysen und Präventionsmaßnahmen für alle Zulieferer, direkte wie indirekte. Diese Gesetzgebung hat die Landschaft der Lieferanten‑Due‑Diligence grundlegend verändert, insbesondere in der Fertigungs‑ und Automobilbranche, und erzwingt eine weitaus rigorosere Prüfung jedes Partners.

Das primäre Ziel ist, latente Schwachstellen vor der Integration einer neuen Technologie zu identifizieren und sicherzustellen, dass diese auf einer sicheren und konformen Grundlage aufgebaut ist. Dieser Validierungsschritt schließt die Lücke zwischen der Marketing‑Narrative eines Lieferanten und der operativen Realität seines Dienstes.

Überprüfung der grundlegenden Cybersecurity‑Haltung

Bevor fortgeschrittene Fähigkeiten wie KI bewertet werden, ist es zwingend erforderlich zu bestätigen, dass der Lieferant die Cyber‑Basics beherrscht. Eine starke Sicherheitslage ist nicht verhandelbar für jeden Partner, der mit Unternehmens‑ oder Kundendaten in Berührung kommt. Die Bewertung muss methodisch und evidenzbasiert erfolgen.

Ein logischer Ausgangspunkt ist die Anforderung wesentlicher Sicherheitszertifikate. Ein ISO 27001-Zertifikat oder ein SOC 2 Type II-Bericht weist typischerweise auf ein ausgereiftes Informationssicherheits‑Managementsystem (ISMS) hin. Das Zertifikat allein ist jedoch nicht ausreichend.

- Prüfen Sie den Geltungsbereich: Vergewissern Sie sich, dass die Zertifizierung die konkret beschafften Leistungen abdeckt. Es ist nicht ungewöhnlich, dass Zertifikate nur für einen begrenzten, irrelevanten Geschäftsbereich gelten.

- Audit‑Befunde prüfen: Fordern Sie eine Zusammenfassung der Audit‑Befunde oder Ausnahmeberichte an. Transparenz über bekannte Probleme und deren Behebungspläne ist ein Schlüsselindikator für die Sicherheitskultur eines Lieferanten.

- Incident‑Response bewerten: Gehen Sie über Dokumentation hinaus und testen Sie die Realbereitschaft. Legen Sie dem Team ein hypothetisches Szenario wie einen Ransomware‑Angriff vor und bewerten Sie deren dokumentierten Incident‑Response‑Plan sowie die Fähigkeit, eine kohärente Reaktion zu erläutern.

Dieses Detailniveau unterscheidet einen echten Sicherheits‑Partner von einem Lieferanten, der Compliance lediglich als Marketinginstrument nutzt.

Daten‑Governance und technische Kontrollen hinterfragen

Robuste Daten‑Governance ist die nächste zentrale Säule. Absolute Klarheit ist erforderlich darüber, wie ein Lieferant Daten während ihres gesamten Lebenszyklus handhabt, segregiert und schützt. Das ist besonders wichtig in Multi‑Tenant‑Cloud‑Umgebungen, in denen das Risiko von Datenlecks allgegenwärtig ist.

Technische Teams sollten spezifische Angaben zu Daten‑Segmentierungsprotokollen einfordern. Der Lieferant muss präzise die logischen und physischen Kontrollen darlegen können, mit denen Ihre Daten von denen anderer Kunden isoliert werden. Vage Antworten sind ein deutliches Warnsignal.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Darüber hinaus sind Datenlokation und Backup‑Strategien genau zu prüfen. Stellen Sie sicher, dass Speicherorte mit der DSGVO konform sind und dass die Recovery Point Objective (RPO) sowie die Recovery Time Objective (RTO) des Lieferanten mit den Anforderungen Ihrer Business‑Continuity‑Planung übereinstimmen.

Prüfung von KI‑Anbietern: eine tiefere Prüfungsstufe

Bei Anbietern von KI‑gestützten Leistungen muss die technische Due‑Diligence deutlich tiefer gehen. Die einzigartigen Eigenschaften von KI‑Modellen bringen eine neue Klasse komplexer Risiken mit sich, die traditionelle Sicherheitsaudits nicht abdecken. Die Prüfungen müssen das Kernstück ihrer Technologie hinterfragen.

Der Fokus verlagert sich auf KI‑Model Governance, Datenprovenienz und algorithmische Transparenz. Dies sind nicht nur technische Schlagworte; sie sind grundlegende Konzepte, um sicherzustellen, dass eine KI‑Lösung ethisch, regelkonform und betrieblich zuverlässig ist.

Für einen KI‑Anbieter ist die Integrität der Trainingsdaten ebenso entscheidend wie die Sicherheit der Infrastruktur. Wenn die Datenbasis fehlerhaft, voreingenommen oder rechtlich fragwürdig ist, ist die gesamte darauf aufgebaute Lösung inhärent risikobehaftet.

Beginnen Sie damit, die Herkunft ihrer Trainingsdaten zu verlangen und ob sie die rechtlichen Nutzungsrechte dafür besitzen. Eine klare Chain of Custody ist essenziell. Es ist kritisch zu bestätigen, dass die notwendigen Rechte zur Nutzung der Daten für das Training eines kommerziellen Modells gesichert sind, um zukünftige rechtliche und reputationsbezogene Verwicklungen zu vermeiden.

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.

Fordern Sie danach Nachweise zur Modell‑Erklärbarkeit und zu Maßnahmen zur Bias‑Minderung. Wie testen sie auf diskriminierende Ergebnisse und wie verhindern sie diese? Ein reifer KI‑Anbieter sollte klare Dokumentation zu seinen Fairness‑Testmethoden liefern. Um mehr zu erfahren, lesen Sie unseren Leitfaden zur Etablierung robuster KI‑Sicherheits‑ und Compliance‑Frameworks.

Im modernen rechtlichen und Compliance‑Umfeld navigieren

Nach technischen und Sicherheitsprüfungen geht der Prozess in das rechtliche und Compliance‑Framework über – das Fundament eines jeden belastbaren Lieferanten‑Due‑Diligence-Programms. Für in Deutschland tätige Unternehmen ist das rechtliche Umfeld zunehmend komplex. Erfolg erfordert mehr als eine flüchtige juristische Prüfung; er verlangt strategische Vertragsgestaltung und ein tiefes Verständnis sich wandelnder Verpflichtungen.

Das regulatorische Umfeld ist im ständigen Wandel. Regelungen wie die Datenschutz‑Grundverordnung (DSGVO) und das deutsche Lieferkettensorgfaltspflichtengesetz (LkSG) haben die unternehmerische Verantwortung grundlegend neu geformt. Das kommende EU‑KI‑Gesetz (EU AI Act) wird eine weitere Komplexitätsebene einziehen und Transparenz sowie Risikomanagement für eingesetzte KI‑Systeme vorschreiben. Das Versäumnis, diese Anforderungen in Lieferantenverträge zu integrieren, stellt eine direkte Bedrohung für das Unternehmen dar.

Dieser anhaltende regulatorische Druck hat die Nachfrage nach spezialisierten Professional Services angefacht. Der Due‑Diligence‑Markt in Deutschland ist ein zentraler Bestandteil des wachsenden europäischen Sektors, dessen globaler Marktwert bis 2033 auf 85 Mrd. USD prognostiziert wird, wobei ein Großteil dieses Wachstums durch neue ESG‑ und regulatorische Vorgaben getrieben wird.

Unerschütterliche vertragliche Kontrollen gestalten

Lieferantenverträge sind die erste Verteidigungslinie. Sie müssen mehr sein als Standardvorlagen; sie müssen komplexe rechtliche Anforderungen in klare, durchsetzbare Verpflichtungen übersetzen. Im aktuellen Compliance‑Umfeld ist ein wasserfester Vertrag für Lieferanten nicht verhandelbar.

Drei vertragliche Elemente sind unverzichtbar:

- Right‑to‑Audit‑Klauseln: Diese Bestimmungen gewähren die ausdrückliche Befugnis, die Kontrollen, Prozesse und Dokumentation eines Lieferanten zu inspizieren. Sie sind ein essentielles Werkzeug zur Verifizierung der Compliance, insbesondere bei Hochrisikopartnern.

- Robuste Vereinbarungen zur Auftragsdatenverarbeitung (ADV/DPA): Eine DPA ist gemäß DSGVO Pflicht für jeden Lieferanten, der personenbezogene Daten verarbeitet. Sie muss Art, Zweck und Dauer der Verarbeitung sowie die erforderlichen technischen und organisatorischen Sicherheitsmaßnahmen spezifizieren.

- Explizite Haftungsrahmen: Der Vertrag muss die finanzielle Verantwortung im Falle eines Versagens klar definieren. Dies umfasst Haftungsobergrenzen und Freistellungsklauseln, die Ihre Organisation vor von Lieferanten verursachten Datenpannen oder regulatorischen Bußgeldern schützen.

Ein Vertrag ist kein statisches Dokument zum Archivieren. Er ist ein lebendes Governance‑Instrument, das bei sich entwickelnden Vorschriften und einer reifenden Partnerschaft regelmäßig überprüft und aktualisiert werden muss.

ESG‑Verpflichtungen und Verantwortlichkeiten in der Lieferkette verifizieren

Moderne Compliance geht weit über Datensicherheit hinaus. Stakeholder, vom Vorstand bis zu Kunden, fordern heute nachweisbare Verpflichtungen zu Environmental, Social and Governance (ESG)‑Prinzipien. Die Due‑Diligence muss daher die ESG‑Aussagen eines Lieferanten mit greifbaren Belegen validieren.

Das bedeutet, handfeste Nachweise einzufordern. Veröffentlicht der Lieferant einen Nachhaltigkeitsbericht? Besitzt er Zertifikate wie ISO 14001 für Umweltmanagement? Kann er verifizierbare Kennzahlen zu CO2‑Fußabdruck oder Maßnahmen zu Diversität und Inklusion vorlegen?

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Darüber hinaus auferlegen Gesetze wie das LkSG direkte Verantwortung für die gesamte Lieferkette. Verträge müssen diese Verpflichtungen nach unten durchreichen. Es ist essenziell, primäre Lieferanten vertraglich zu verpflichten, auch bei ihren Zulieferern Due‑Diligence durchzuführen. Diese "Flow‑Down"‑Klausel ist die einzige Möglichkeit, eine resiliente und konforme Lieferkette aufzubauen — ein Eckpfeiler jeder wirksamen Risikomanagement‑ und Compliance-Strategie. Ohne sie bleibt die Organisation Risiken ausgesetzt, die tief in der Wertschöpfungskette verborgen sind und zu erheblichen finanziellen Sanktionen sowie nachhaltigem Reputationsverlust führen können.

Von Analyse zu Aktion: Ein strukturiertes Entscheidungs‑Framework

Der Diligence‑Prozess — von technischen Audits bis zu juristischen Prüfungen — erzeugt eine erhebliche Menge an Daten. Ohne ein strukturiertes Framework, das die Ergebnisse in klare, entschiedene Maßnahmen übersetzt, bleibt diese Information jedoch wirkungslos.

Viele Due‑Diligence‑Programme scheitern genau an diesem Punkt. Ohne eine strukturierte Methode zur Interpretation der Befunde verfallen Entscheidungen oft in eine subjektive Mischung aus Intuition und Meinung, was zu inkonsistentem und ineffektivem Risikomanagement führt.

Befunde in eine klare Punktzahl überführen

Ein formales Scoring‑Modell ist unerlässlich, um unterschiedliche Risikofaktoren systematisch zu gewichten und in eine einzige, handlungsfähige Risikopunktzahl für jeden Lieferanten zu konsolidieren. So wird ein komplexer Satz qualitativer und quantitativer Daten in eine vergleichbare Kennzahl überführt.

Ein gewichtetes Punktesystem ist das effektivste Werkzeug hierfür. Durch die Zuordnung spezifischer Gewichte zu jeder Diligence‑Kategorie — etwa Cybersecurity‑Haltung, finanzielle Stabilität oder regulatorische Compliance — spiegelt die Endnote die strategischen Prioritäten der Organisation akkurat wider.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Beispielsweise kann bei der Bewertung einer KI‑Plattform, die sensible Kundendaten verarbeitet, der Cybersecurity‑Score mit 40% gewichtet werden. Bei einem Logistikpartner könnte dieses Gewicht zugunsten operativer Resilienz verschoben werden. Diese Anpassungsmöglichkeit macht das Modell sowohl mächtig als auch relevant.

Der Prozess ist schlicht: Bewerten Sie einen Lieferanten anhand vordefinierter Key Performance Indicators (KPIs) in jeder Kategorie, typischerweise auf einer Skala von 1–5. Diese Einzelbewertungen werden dann mit dem jeweiligen Kategoriengewicht multipliziert, um die finale Risikopunktzahl zu erhalten.

Ein effektives Scoring‑Modell fungiert als universeller Übersetzer, der komplexe Diligence‑Ergebnisse in eine gemeinsame Sprache überführt, die alle Stakeholder verstehen – von Security‑Ingenieuren bis zum C‑Suite. Es hebt die Debatte von subjektiven Meinungen zu datengetriebenen Entscheidungen.

Das folgende Framework liefert eine grundlegende, wiederholbare Struktur zur Standardisierung von Lieferantenbewertungen und gewährleistet eine konsistente Messung anhand eines gemeinsamen Maßstabs.

Beispielhaftes Lieferanten‑Scoring‑Framework

AI-Expertise gesucht?

Kontaktieren Sie uns, um zu erfahren, wie AI Ihr Unternehmen transformieren kann.

| Diligence‑Kategorie | Gewichtung (%) | Key Performance Indicators (KPIs) | Bewertungsmethode (1‑5) |

|---|---|---|---|

| Cybersecurity‑Haltung | 40% | ISO 27001 Zertifizierung; Reife des Incident‑Response‑Plans; Ergebnisse von Penetrationstests | 1 = Große Lücken, 5 = Übertrifft Standards |

| Regulatorische Compliance | 30% | Dokumentierte DSGVO/LkSG‑Konformität; Robustheit der DPA | 1 = Nicht konform, 5 = Vollständig konform |

| Finanzielle Stabilität | 15% | Kreditrating; Umsatztrends; Ergebnisanalyse | 1 = Hohes Finanzrisiko, 5 = Sehr stabil |

| Operative Resilienz | 15% | Dokumentierter Business‑Continuity‑Plan; Stärke der SLAs | 1 = Schwache Resilienz, 5 = Robuster Plan |

Eine solche objektive Bewertung erleichtert belastbare Entscheidungen und ermöglicht direkte "Apfel‑zu‑Apfel"‑Vergleiche zwischen Lieferanten.

Von roten Flaggen zu Remediationsplänen

Nicht jedes identifizierte Risiko führt automatisch zur Disqualifikation. Ein strategisch wichtiger Lieferant kann moderate, beherrschbare Risiken aufweisen. In solchen Fällen ist ein formaler Remediationsplan die angemessene Reaktion.

Diese dokumentierte Vereinbarung legt die präzisen Maßnahmen fest, die ein Lieferant ergreifen muss, um festgestellte Defizite zu beheben, einschließlich klarer Zeitpläne und Verifikationskriterien. Während der Prozess kollaborativ ist, müssen die Anforderungen verbindlich sein.

Ein robuster Remediationsplan muss enthalten:

- Spezifische Befunde: Eine detaillierte, stückelisteähnliche Aufstellung jedes Risikos oder Kontrolldefizits.

- Erforderliche Maßnahmen: Konkrete Schritte, die der Lieferant zur Behebung jedes Problems umzusetzen hat.

- Verantwortliche Personen: Namentlich benannte Ansprechpartner auf beiden Seiten, die für die Umsetzung zuständig sind.

- Definierte Zeitpläne: Realistische, aber verbindliche Fristen für den Abschluss.

- Verifikationsmethoden: Explizite Kriterien zur Bestätigung der Behebung (z. B. Retest, Dokumentationsprüfung).

So wird eine potenzielle Ablehnung in eine bedingte Genehmigung verwandelt, die es der Organisation erlaubt, mit einem wertvollen Partner fortzufahren und gleichzeitig die damit verbundenen Risiken aktiv zu steuern.

Governance zur dauerhaften Gewohnheit machen

Schließlich ist erstklassige Lieferanten‑Due‑Diligence kein einmaliges Ereignis bei der Onboarding‑Phase. Das Risikoumfeld ist dynamisch. Die Sicherheitslage, Finanzkraft oder Compliance‑Situation eines Lieferanten kann sich schnell ändern. Governance muss daher von einer statischen Prüfung zu einer kontinuierlichen Überwachung übergehen.

Das bedeutet, einen Zeitplan für regelmäßige Neubewertungen zu etablieren, deren Frequenz sich nach der Risikostufe des Lieferanten richtet. Hochriskante Stufe‑1‑Partner benötigen möglicherweise jährliche Deep‑Dive‑Reviews. Risikoarme Stufe‑3‑Lieferanten kommen mit einem leichtgewichtigen Check‑In alle zwei Jahre aus.

Technologie kann Aspekte dieses Prozesses automatisieren, etwa durch das Einrichten von Alerts bei Veränderungen des öffentlichen Sicherheitsratings eines Lieferanten oder bei negativer Berichterstattung in Medien. Das ermöglicht eine proaktive statt reaktive Risikoposition. So wird Due‑Diligence von einem Pre‑Contract‑Checkpoint zu einem lebendigen, integrierten Bestandteil des täglichen Risikomanagements der Organisation.

Häufig gestellte Fragen zur Lieferanten‑Due‑Diligence

Auch mit einem robusten Rahmenwerk haben Führungskräfte häufig konkrete Fragen zur praktischen Anwendung moderner Lieferanten‑Due‑Diligence. Der Prozess kann einschüchternd wirken, insbesondere wenn es darum geht, Geschwindigkeit und effektives Risikomanagement in Einklang zu bringen. Dieser Abschnitt beantwortet die häufigsten Anliegen von Entscheidungsträgern, die sich mit neuen Technologien und komplexen Lieferketten auseinandersetzen.

Wie können wir rigorose Due‑Diligence durchführen, ohne Innovation zu verlangsamen?

Das ist die klassische Spannung, mit der jede Führungskraft konfrontiert ist. Die Lösung besteht darin, Due‑Diligence in die Beschaffungs‑ und Projektinitiierungsphasen zu integrieren und sie nicht als finales Hindernis vor Vertragsschluss anzuhängen. Ein reaktiver Prozess erzeugt stets einen Engpass.

Ein proaktives, gestuftes Risikobewertungs‑Framework ist der Schlüssel zur Effizienz.

- Risikoarme Lieferanten sollten einen schlanken, weitgehend automatisierten Prüfpfad durchlaufen, sodass Teams schnell mit vorgeprüften oder nicht‑kritischen Partnern vorgehen können.

- Hochriskante Partner, wie eine neue KI‑Plattform oder ein kritischer Logistiklieferant, sollten automatisch von Anfang an eine umfassende Prüfung auslösen, die relevante Stakeholder aus IT, Recht und Betrieb einbindet.

Indem der Aufwand am Risikoniveau ausgerichtet wird, konzentrieren sich senior Ressourcen dort, wo sie den größten Mehrwert bieten. Risikomanagement wird so zum Ermöglicher agiler, strategischer Entscheidungen und nicht zum Hemmnis.

Was ist die größte Prozessänderung durch das LkSG?

Die bedeutendste Prozessänderung durch das deutsche Lieferkettensorgfaltspflichtengesetz (LkSG) ist die Ausweitung der Verantwortung über direkte Lieferanten hinaus auf die gesamte Lieferkette. Jahrelang konzentrierten sich viele Unternehmen ausschließlich auf ihre Tier‑1‑Beziehungen. Das LkSG ändert dieses Paradigma grundlegend.

Das Gesetz verlangt, dass Unternehmen bei Kenntnis menschenrechts‑ oder umweltbezogener Risiken, die indirekte Lieferanten betreffen, aktiv werden. Dies erfordert eine Umstellung von einfachem Lieferantenmanagement auf tiefgehende Transparenz und Verantwortung über die gesamte Wertschöpfungskette.

Bereit für Ihr AI-Projekt?

Lassen Sie uns besprechen, wie wir Ihnen helfen können, Ihr AI-Projekt in Wochen statt Monaten zu realisieren.

Prozesse müssen nun Methoden zur Wertschöpfungsketten‑Kartierung, proaktiven Risikoanalyse über unmittelbare Partner hinaus und zur Einrichtung von Beschwerdemechanismen beinhalten, die auch für Arbeiter tief in der Lieferkette zugänglich sind. Die Verwaltung direkter Verträge ist nicht länger ausreichend; eine klare Sicht auf die Lieferanten der Lieferanten ist jetzt erforderlich. Weiterführende Informationen finden Sie in unseren Artikeln zu effektiven Strategien zur Lieferantenauswahl.

Welche konkreten Fragen sollten wir einem potenziellen KI‑Anbieter stellen?

Bei der Bewertung von KI‑Anbietern sind Standard‑Cybersecurity‑Fragen nur ein Ausgangspunkt. KI bringt eine Reihe einzigartiger ethischer, rechtlicher und operativer Risiken mit sich, die eine spezifischere Fragestellung zur Integrität des Modells und zum gesamten Datenlebenszyklus erfordern.

Über die üblichen Sicherheitskontrollen hinaus muss die KI‑Vendor‑Due‑Diligence die fundamentale Integrität des Modells selbst validieren. Sind die Trainingsdaten voreingenommen oder deren Herkunft rechtlich zweifelhaft, so ruht die gesamte Lösung auf einer hochriskanten Basis, unabhängig von der Infrastruktur‑Sicherheit des Anbieters.

Hier vier nicht verhandelbare Fragen an jeden potenziellen KI‑Partner:

- Datenprovenienz: Können Sie prüfbare Nachweise zur Herkunft Ihrer Trainingsdaten liefern? Können Sie vor allem die rechtliche Berechtigung zur Nutzung dieser Daten zum Aufbau und zur Kommerzialisierung eines KI‑Modells nachweisen?

- Modell‑Erklärbarkeit: Wie validieren Sie, dass Ihr Modell keine voreingenommenen oder diskriminierenden Ergebnisse liefert? Wie transparent und auditierbar sind seine Outputs, besonders in regulierten Branchen?

- MLOps‑Sicherheit: Welche konkreten Maßnahmen sichern die Machine‑Learning‑Pipeline gegen Bedrohungen wie Modell‑Diebstahl, Data‑Poisoning und adversarielle Angriffe?

- Datenisolation: Welche architektonischen und technischen Kontrollen garantieren in Ihrer Multi‑Tenant‑Umgebung die vollständige logische und physische Trennung unserer Daten von denen anderer Kunden?

Diese Fragen heben die Diskussion über generische Sicherheitszusagen hinaus und adressieren die einzigartigen Risiken der künstlichen Intelligenz. Klare, selbstbewusste Antworten sind unabdingbar, bevor eine KI‑Lösung in Kerngeschäftsprozesse integriert wird.

Innovation beschleunigen?

Unser Expertenteam hilft Ihnen, Ideen in produktionsreife Lösungen zu verwandeln.

Bei Reruption GmbH agieren wir als "Co‑Preneurs for the AI Era" und unterstützen Organisationen dabei, die Komplexität der KI‑Adoption mit Ergebnisverantwortung und methodischem De‑Risking zu navigieren. Wir verwandeln Ideen in sichere, konforme Innovationen.

Erfahren Sie, wie wir Ihnen beim Aufbau Ihrer nächsten KI‑gestützten Lösung helfen können.